خطر حمله توسط مجرمان سایبری برای تمام کسبوکارها، چه بزرگ و چه کوچک، بسیار واقعی است. پیشبینی میشود که تا سال 2024، خسارتهای تجاری ناشی از نقض دادهها از 5 تریلیون دلار فراتر رود. یک نقض جدی داده نه تنها وضعیت مالی سازمان را تحت تأثیر قرار خواهد داد، بلکه میتواند به آسیبهای بلندمدت و حتی دائمی به شهرت کسبوکار منجر شود. یکی از رایجترین علل نقض دادهها، امنیت ضعیف سرور است. با پیچیدهتر شدن روشهای حملات سایبری توسط مهاجمان، پیروی از بهترین شیوههای امنیتی سرور برای حفاظت از کسبوکار و دادههای حساس شما امری بسیار مهم است. در این راهنما، به بررسی مفهوم امنیت سرور، اهمیت بهترین شیوههای امنیت سرور و چگونگی افزایش امنیت سرور خواهیم پرداخت.

منظور از امنیت سرور چیست؟

امنیت سرور به مجموعهای از فرآیندها و ابزارها گفته میشود که برای حفاظت از دادههای حساس، منابع و داراییهای موجود در یک سرور استفاده میشوند.

سرورها معمولاً هدف حملات سایبری قرار میگیرند، زیرا معمولاً حاوی اطلاعات حساس و باارزشی هستند. مجرمان سایبری همواره به دنبال بهرهبرداری از آسیبپذیریهای امنیتی سرورها برای کسب سود مالی و اهداف دیگر هستند.

در بیشتر زیرساختهای فناوری اطلاعات، سرورها هسته مرکزی کل سیستم را تشکیل میدهند. سرور این امکان را فراهم میآورد که تمامی کاربران به منابع، قابلیتها و اطلاعات یکسان از راه دور دسترسی داشته باشند. بنابراین، اگر سرور در طول یک حمله هک شود، احتمال بالای نفوذ به کل شبکه یا سیستم نیز وجود دارد.

از اینرو، حفظ امنیت سرور اهمیت فراوانی دارد. با این حال، حتی نقصهای بسیار کوچک، مانند استفاده از رمز عبور ضعیف، بهروزرسانی نکردن نرمافزارها یا خطاهای انسانی ساده، میتواند منجر به نفوذ به سرور و خسارتهای جدی برای سازمان شود.

به همین دلیل برای تضمین اثربخشی امنیت سرور، باید لایههای مختلف امنیتی را در نظر گرفت؛ از شناسایی و مدیریت مشکلات بالقوه در شبکه، تا تأمین امنیت سیستمعامل سرور، محافظت از نرمافزارها و برنامههایی که روی سرور اجرا میشوند، و در نهایت، حفظ امنیت دادههای حساسی که روی سرور مجازی ذخیره میشوند.

آسیبپذیریهای رایج امنیتی سرور

چطور مجرمان سایبری به سرورهای شما حمله میکنند؟ در اینجا برخی از اشتباهات و آسیبپذیریهای رایج آورده شده که معمولاً توسط هکرها و مجرمان سایبری مورد سوءاستفاده قرار میگیرند:

رمزهای عبور ضعیف

برای حدس زدن رمزهای عبور ضعیف، هکرها میتوانند از باتهای مخرب برای انجام حملات brute force یا حملات credential stuffing استفاده کنند. اگر مهاجمان به اطلاعات دسترسی ادمین (admin credentials) دست یابند، میتوانند به سرورهای شما وارد شده و نقض داده ایجاد کنند. مهاجمان ممکن است اطلاعات دسترسی شما را در دارک وب بفروشند.

راهکار: مطمئن شوید که از رمز عبور قدرتمند و پیچیده استفاده میکنید که حداقل 10 کاراکتر طول داشته باشد، ترکیبی از حروف کوچک و بزرگ، نمادها، اعداد و فاصلهها را در خود جای دهد و منحصر به این حساب باشد. استفاده از یک سرویس مدیر رمز عبور برای اطمینان از استفاده از رمزهای عبور قوی و فراموشنشدنی پیشنهاد میشود.

استفاده نکردن از رمزنگاری

انتقال یا ذخیرهسازی دادههای حساس بدون رمزنگاری میتواند منجر به این شود که افراد غیرمجاز قادر به دسترسی به اطلاعات شوند و آنها را بخوانند. رمزنگاری نکردن باعث میشود دادهها به راحتی در هنگام انتقال یا ذخیرهسازی در معرض حملات قرار بگیرند.

پیکربندی نادرست فایروال

فایروالها برای مسدود کردن دسترسی غیرمجاز و فیلتر کردن ترافیک مخرب طراحی شدهاند. اگر فایروالها به درستی پیکربندی نشوند، سرورها در برابر انواع مختلف حملات آسیبپذیر خواهند بود. تنظیمات اشتباه فایروال میتواند سرور را در معرض حملات گسترده قرار دهد.

حملات DDoS

در این نوع حمله، مهاجم تلاش میکند تا سرور را با ترافیک اضافی و بیش از حد مختل کند. هدف مهاجم از این حمله، ایجاد اختلال در دسترسپذیری سرور یا اختلال در عملیات شرکت است. حملات DDoS میتوانند باعث از کار افتادن موقت سرور شوند و منابع سیستم را تحت فشار قرار دهند.

نرمافزارهای قدیمی

مهاجمان معمولا نرمافزارهایی را هدف قرار میدهند که به روزرسانیهای امنیتی جدید را دریافت نکردهاند تا از آسیبپذیریهای آنها سوءاستفاده کنند. نرمافزارهای قدیمی و بدون بهروزرسانی میتوانند نقطه ضعفهای امنیتی زیادی را ایجاد کنند که هکرها میتوانند از آنها سو استفاده کنند.

SQL Injection

در حملات SQL Injection، مهاجمان تلاش میکنند تا از آسیبپذیریهای موجود در کوئریهای پایگاهداده برنامههای وب سوءاستفاده کنند. این حملات میتوانند به مهاجمین اجازه دهند تا دادههای حساس را استخراج یا دستکاری کنند.

کنترلهای دسترسی ضعیف

اگر نقشها و مجوزهای کاربران به درستی تعریف نشده باشند، ممکن است دسترسی غیرمجاز به اطلاعات حساس از داخل یا خارج سازمان اتفاق بیفتد. تعریف نکردن دقیق نقشها و مجوزهای کاربری میتواند باعث شود که کاربران یا سیستمهای غیرمجاز به منابع حیاتی دسترسی پیدا کنند.

نبود نظارت مؤثر

نبود نظارت دقیق بر فعالیتهای سرور، مشکلات و نقضهای امنیتی را به راحتی از دید پنهان میکند. بدون نظارت مستمر، حملات میتوانند مدتها بدون شناسایی باقی بمانند و خسارات جدی ایجاد کنند.

نرمافزارهای مخرب (Malware)

ویروسها و سایر انواع نرمافزارهای مخرب بهطور مداوم در تلاشند تا دادهها و یکپارچگی سیستم را به خطر بیندازند. این نرمافزارها میتوانند دادههای حساس را خراب کرده یا سیستمها را از کار بیاندازند.

پشتیبانگیری نامناسب

استفاده نکردن از راهحلهای مناسب پشتیبانگیری میتواند منجر به از دست رفتن دادهها در صورت حمله یا خرابی سختافزار شود. پشتیبانگیریهای منظم و صحیح از دادهها برای بازیابی سریع و جلوگیری از از دست رفتن اطلاعات حیاتی ضروری است.

راهکارهای کلی برای امنیت سرور

همانطور که در ابتدا گفته شد، امنیت سرور باید به صورت لایهای مدیریت شود. در اینجا مراحل اولیهای که میتوانید برای ایمنسازی سرور وب خود بردارید و بهعنوان مبنای لایههای بعدی استفاده کنید، آوردهایم:

1. بهروزرسانی منظم سیستمعامل و نرمافزارها

سیستمعامل سرور و تمام نرمافزارهای نصبشده روی آن را بهطور منظم بهروز رسانی کنید. بهروزرسانیها معمولاً حاوی اصلاحات امنیتی هستند که آسیبپذیریهای شناختهشده را برطرف میکنند.

2. پیکربندی سیستمعامل سرور طبق بهترین شیوههای امنیتی

سرور خود را طوری پیکربندی کنید که فقط برنامهها و خدمات ضروری فعال باشند و همهی برنامهها و خدمات غیرضروری غیرفعال شوند. این کار به کاهش خطر دسترسیهای غیرمجاز و تهدیدات کمک میکند.

3. تغییر رمزهای عبور پیشفرض و استفاده از رمزهای عبور قوی

تمام رمزهای عبور پیشفرض را تغییر دهید و از رمزهای عبور پیچیده و ترکیبی استفاده کنید. رمزهای عبور ضعیف میتوانند به راحتی حدس زده شوند و حسابها را در معرض خطر قرار دهند. از ابزارهای مدیریت رمز عبور برای کمک به نگهداری رمزهای قوی استفاده کنید.

4. پیگیری اعلانهای امنیتی مرتبط با سرور

همیشه بر جدیدترین اعلانهای امنیتی تولیدکنندگان سرور خود نظارت داشته باشید. این کار به شما کمک میکند تا از هرگونه آسیبپذیری جدید و بهروزرسانیهای امنیتی آگاه شوید.

5. استفاده از SSL و TLS برای رمزنگاری

برای امنیت دادههای منتقلشده بین سرور و کاربران، از SSL (Secure Socket Layer) و TLS (Transport Layer Security) استفاده کنید. این پروتکلها وظیفه رمزنگاری دادهها و احراز هویت ارتباطات را بر عهده دارند.

6. پیکربندی سرور طبق دستورالعملهای تولیدکننده

سرور را طبق دستورالعملها و بهترین شیوههای ارائهشده توسط تولیدکننده یا فروشنده پیکربندی کنید. این ممکن است شامل نصب نرمافزار روی میزبانهای معتبر، تنظیم دسترسیها برای فایلهای حساس و بسیاری اقدامات دیگر باشد.

7. ایجاد و مدیریت فایلهای گزارش (Logs)

برای بررسیهای امنیتی و بازیابی اطلاعات در آینده، فایلهای گزارش دقیق و منظم ایجاد کنید. مطمئن شوید که فایلهای گزارش فضای دیسک را پر نمیکنند و تمام فعالیتهای مشکوک مانند ورودهای ناموفق، افزایش ترافیک ناگهانی، یا دسترسیهای غیرمجاز را ثبت میکنند.

چگونه امنیت سرور خود را افزایش دهیم؟

تصور کنید که امنیت VPS همانند نگهبان سرور شماست که به طور مداوم برای پیشگیری و شناسایی تهدیدها قبل از آنکه بتوانند دادههای شما را به خطر بیندازند، کار میکند. برای هر سازمانی که از VPS استفاده میکند، امنیت بخش حیاتی برای حفظ اعتماد، انطباق و پایداری عملیاتی است.

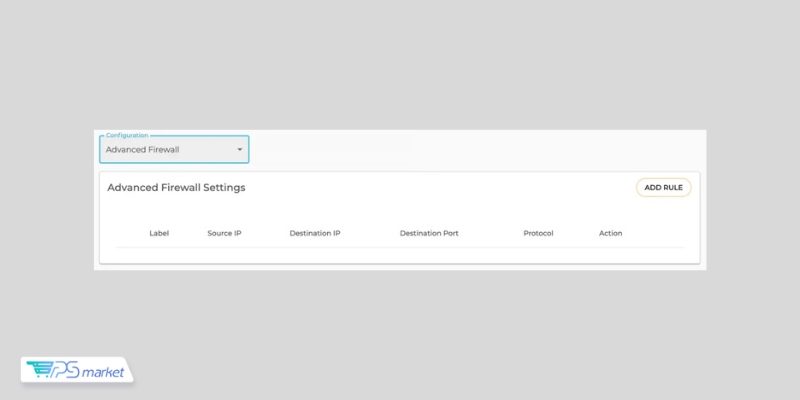

فایروال داخلی را پیکربندی کنید

راهاندازی یک فایروال داخلی یکی از اولین گامها برای کنترل ترافیکی است که میتواند به سرور شما برسد. با استفاده از ابزارهایی مانند iptables، میتوانید قوانین سفارشی برای مسدود کردن یا مجاز کردن آدرسهای IP خاص، پورتها و پروتکلها ایجاد کنید.

قوانین پایهای که باید پیادهسازی کنید شامل مسدود کردن دسترسی به پورتهای غیرضروری و محدود کردن دسترسی SSH تنها به آدرسهای IP معتبر است. فایروال داخلی لایه اضافی امنیتی را فراهم میکند تا ترافیکهای ناخواسته قبل از رسیدن به اپلیکیشنهای سرور شما فیلتر شوند.

فایروال UFW را پیکربندی کنید

اگر iptables برای شما پیچیده است، UFW (فایروال بدون پیچیدگی) یک جایگزین سادهتر است، مخصوصاً برای کسانی که تازه با محیطهای لینوکسی آشنا شدهاند. UFW به شما این امکان را میدهد که قوانین فایروال را با دستورات سادهتری تنظیم کنید و برای مدیریت تنظیمات امنیتی پایه سرور مفید است.

برای شروع، ابتدا UFW را با دستور زیر فعال کنید:

$ sudo ufw enable$ sudo ufw enable

سیستمها و اپلیکیشنها را بهروز کنید.

نرمافزارهای قدیمی آسیبپذیریهای بزرگی به حساب میآیند، زیرا میتوانند سرور شما را در معرض حملات شناخته شده قرار دهند. بهروزرسانی منظم سیستم عامل، اپلیکیشنها و سرویسهای نصب شده برای حفظ امنیت ضروری است.

از احراز هویت با کلیدهای SSH استفاده کنید.

کلیدهای SSH روشی قویتر از رمزهای عبور برای احراز هویت هستند. آنها بر اساس یک جفت کلید رمزنگاری ساخته میشوند و تقریباً غیرممکن است که هکرها بدون داشتن کلید صحیح به سیستم دسترسی پیدا کنند.

برای تنظیم احراز هویت با کلید SSH، باید جفت کلید عمومی و خصوصی را در سیستم محلی خود ایجاد کنید و سپس کلید عمومی را روی سرور قرار دهید. محافظت از کلید خصوصی و اضافه کردن یک پسورد عبور برای امنیت بیشتر ضروری است.

نکته: اگر نیاز به تغییر پسورد عبور دارید، میتوانید این کار را با دستور زیر انجام دهید:

ssh-keygen -p -f ~/.ssh/host.example.com

از SFTP به جای FTP استفاده کنید

FTP سنتی (پروتکل انتقال فایل) دادهها را به صورت متن ساده منتقل میکند که باعث آسیبپذیری در برابر رهگیری میشود. از سوی دیگر، SFTP (پروتکل انتقال فایل امن) تمام دادههای منتقل شده را رمزنگاری میکند تا اطلاعات حساس در حین انتقال محفوظ بماند.

انتقال به SFTP ساده است و اگر از قبل از SSH استفاده میکنید، تنظیم آن به راحتی امکانپذیر است چون از همان اتصال امن استفاده میکند.

نصب و راهاندازی Fail2ban

Fail2ban ابزاری قدرتمند است که به طور خودکار IPهایی را که رفتار مشکوکی دارند، مانند تلاشهای مکرر ورود، شناسایی و مسدود میکند. ابتدا وضعیت سرویس firewalld را با دستور زیر بررسی کنید:

sudo systemctl status firewalld

پیکربندی Fail2ban به شما این امکان را میدهد که قوانین مربوط به نظارت بر فایلهای لاگ را تنظیم کنید و به طور خودکار IPهای مشکوک را مسدود کنید. این ابزار میتواند برای نظارت بر SSH، FTP و سایر سرویسها تنظیم شود و لایه امنیتی مناسبی برای VPS شما فراهم کند.

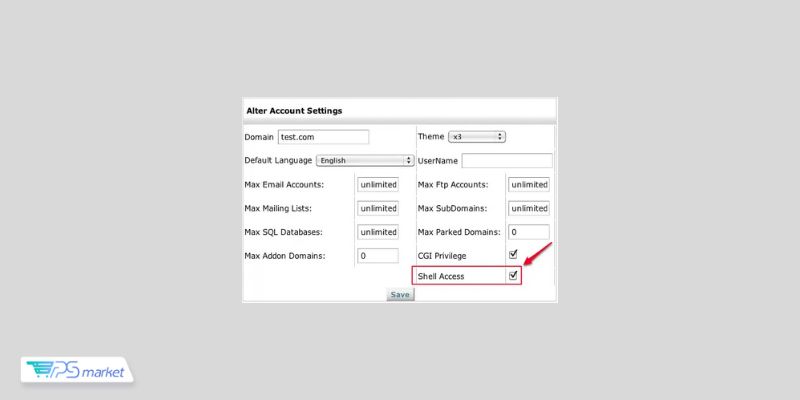

مجوزهای کاربران را بررسی کنید.

تنها به کاربران مجوزهایی که برای انجام وظایفشان نیاز دارند بدهید. با بررسی منظم مجوزهای کاربران اطمینان حاصل میکنید که حسابهای قدیمی یا غیرضروری دسترسی به بخشهای حساس سرور ندارند.

اجرای بهترین شیوههای کنترل دسترسی مانند اصل کمترین امتیاز به شما کمک میکند تا از آسیبهای احتمالی ناشی از حسابهای به خطر افتاده جلوگیری کنید. بررسیهای دورهای مجوزها امنیت سرور شما را افزایش میدهند و به شما کمک میکنند که از هرگونه فعالیت غیرمعمول مطلع شوید.

از رمزهای عبور یا کلیدهای عبور قوی استفاده کنید.

رمزهای عبور معمولاً اولین خط دفاعی سرور هستند، بنابراین استفاده از رمزهای عبور پیچیده و منحصر به فرد بسیار مهم است. از کلمات معمولی یا الگوهای قابل پیشبینی اجتناب کنید و پیشنهاد میشود ترکیبی از حروف بزرگ و کوچک، اعداد و نمادها استفاده کنید.

بهتر از آن، استفاده از کلیدهای عبور (رشتهای طولانی از کاراکترهای تصادفی) یا مدیر رمز عبور میتواند امنیت بسیار بیشتری به همراه داشته باشد. با استفاده از کلیدهای عبور، شانس حملات brute force یا حدس رمز عبور به ویژه برای سرویسهای حساس مانند دسترسی SSH کاهش مییابد.

مهاجرت به یک ارائهدهنده میزبانی امن VPS

انتخاب ارائهدهنده میزبانی درست میتواند تأثیر زیادی در امنیت VPS داشته باشد. هنگام انتخاب یک ارائهدهنده، ویژگیهای امنیتی کلیدی مانند:

- محافظت در برابر DDoS: محافظت در برابر حملات DDoS برای مقابله با حملات حجم بالا ضروری است.

- پشتیبانی تخصصی ۲۴/۷: دسترسی به پشتیبانی متخصص برای رفع سریع مشکلات از اهمیت بسیار بالایی برخوردار است.

- آپتایم بالا: تضمین زمان آپتایم ۹۹.۹٪ یا بالاتر

نظارت بر لاگهای سرور

لاگهای سرور مانند یک پنجره به فعالیتهای VPS شما هستند و به شما کمک میکنند تا مشکلات امنیتی احتمالی را پیش از بروز آنها شناسایی کنید. نظارت منظم بر لاگها به شما این امکان را میدهد که الگوهای غیرمعمول مانند تلاشهای ناموفق مکرر برای ورود یا درخواستهای دسترسی غیرمنتظره را شناسایی کنید.

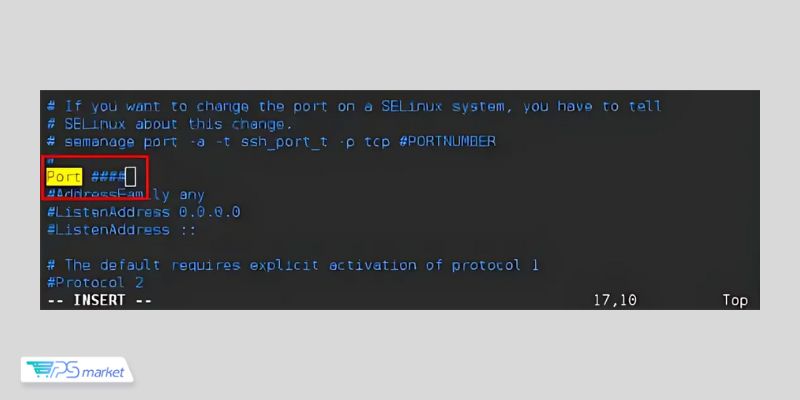

تغییر پورت پیشفرض SSH

به طور پیشفرض، SSH (Secure Shell) روی پورت 22 اجرا میشود که هدفی شناختهشده برای حملات خودکار است. تغییر پورت SSH به یک شماره کمتر رایج، یک روش ساده اما مؤثر برای جلوگیری از این حملات brute force است.

برای مثال، تنظیم پورت SSH به شمارهای غیرمعمول مانند 2200 یا 2222، به طور قابلتوجهی خطر حملات اسکن خودکار را کاهش میدهد. فقط فراموش نکنید که قوانین فایروال خود را بهروزرسانی کرده و ترافیک را برای این پورت جدید مجاز کنید.

توجه: اطمینان حاصل کنید که شماره پورت انتخابی شما توسط هیچ سرویس دیگری استفاده نمیشود! فهرست شمارههای پورت در ویکیپدیا را بررسی کرده و شماره پورتی که در آن فهرست نیست را انتخاب کنید.

نصب آنتیویروس

در حالی که بسیاری از افراد فرض میکنند که استفاده از آنتی ویروس فقط برای کامپیوترهای شخصی ضروری است، این ابزار برای محیطهای VPS نیز به همان اندازه حیاتی است. برنامه آنتیویروس فایلهای مخرب را اسکن کرده و تهدیدات احتمالی را شناسایی میکند و از رخنههای امنیتی که میتواند دادهها را به خطر بیندازد یا به مهاجمان اجازه دسترسی به سرور را بدهد، جلوگیری میکند.

چندین آنتیویروس برای VPS وجود دارد که یکی از آنها ClamAV است که متنباز است. پس از نصب، اسکنهای منظم را برنامهریزی کرده و نرمافزار را بهطور مرتب بروزرسانی کنید تا حداکثر حفاظت را فراهم سازید.

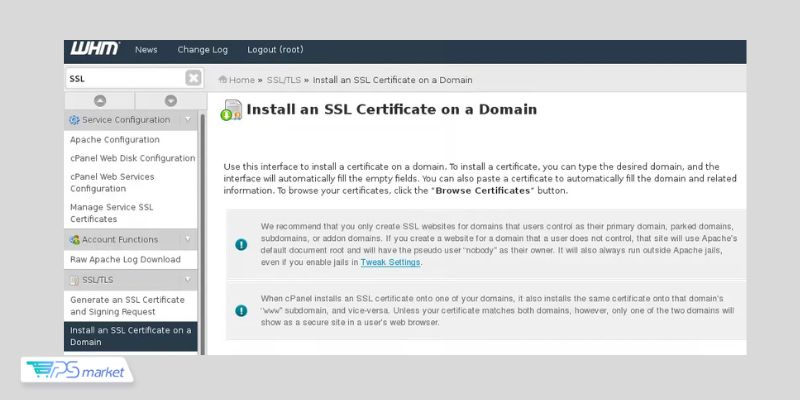

نصب گواهینامههای SSL

گواهینامههای SSL (Secure Socket Layer) دادههای منتقلشده بین سرور شما و مرورگر مشتری را رمزنگاری میکنند و لایهای حیاتی از امنیت را اضافه مینمایند. SSL از اطلاعات حساس مانند نامکاربری و رمزعبور، و جزئیات پرداخت در برابر شنود توسط مهاجمان محافظت میکند.

بیشتر ارائهدهندگان میزبانی VPS گواهینامههای SSL را ارائه میدهند، و سرویسهایی مانند Let’s Encrypt نیز این گواهیها را بهصورت رایگان فراهم میکنند. پس از نصب، اطمینان حاصل کنید که تمام ارتباطات به سرور شما بهطور خودکار به HTTPS هدایت شوند تا امنیت اطلاعات کاربران شما استفاده از سایت شما حفظ شود.

فعالسازی احراز هویت دو مرحلهای (2FA)

اضافه کردن 2FA به فرآیند ورود به VPS شما، امنیت را با درخواست یک مرحله تأیید اضافی فراتر از رمزعبور استاندارد تقویت میکند. با 2FA، حتی اگر مهاجم به رمزعبور دست یابد، نمیتواند بدون داشتن روش تأیید دوم، که معمولاً از طریق اپلیکیشن موبایل یا توکن سختافزاری ارائه میشود، به سرور دسترسی پیدا کند.

توجه: قبل از فعالسازی 2FA، کاربران باید یک اپلیکیشن احراز هویت دو مرحلهای مانند Duo Mobile یا Google Authenticator را دانلود کنند. سپس کلید یا کد QR ارائهشده در طول فرآیند احراز هویت دو مرحلهای را در اپلیکیشن 2FA وارد یا اسکن خواهند کرد.

فعالسازی 2FA برای تمامی حسابهای کاربری که به VPS شما دسترسی دارند، مانع قابلتوجهی در برابر دسترسی غیرمجاز ایجاد کرده و امنیت کلی سرور شما را بهطور چشمگیری افزایش میدهد.

غیرفعالسازی پورتهای استفادهنشده

پورتهای استفادهنشده مانند درهای باز هستند که منتظر میمانند مهاجمان آنها را پیدا کرده و از آنها سوءاستفاده کنند. بهطور منظم پورتهای باز روی VPS خود را بررسی کرده و هر پورت غیرضروری که برای برنامههای خاص شما نیاز نیست را غیرفعال کنید.

ابزارهایی مانند nmap میتوانند به شما کمک کنند تا شناسایی کنید کدام پورتها باز هستند، و سپس میتوانید فایروال خود را طوری پیکربندی کنید که پورتهای غیرضروری را مسدود کند.

جمع بندی

امنیت سرور برای هر کسبوکاری که از سرور برای ذخیرهسازی دادهها و مدیریت اطلاعات استفاده میکند، ضروری است. حملات سایبری میتوانند آسیبهای مالی و جبرانناپذیری به همراه داشته باشند. برای جلوگیری از این تهدیدات، باید به بهترین شیوههای امنیتی سرور توجه ویژهای داشت.

مهمترین اقدامات امنیتی شامل استفاده از رمزهای عبور قوی، فعالسازی احراز هویت دو مرحلهای (2FA)، نصب گواهینامه SSL برای رمزنگاری دادهها و تغییر پورت پیشفرض SSH برای جلوگیری از حملات هستند. همچنین باید فایروال سرور را به درستی پیکربندی کرده و پورتهای غیرضروری را غیرفعال کنید.

همچنین، بهروزرسانی منظم نرمافزارها، استفاده از آنتیویروس و نظارت مستمر بر فعالیتهای سرور به شناسایی تهدیدات کمک میکند. با رعایت این نکات، میتوانید امنیت سرور خود را تقویت کرده و از خطرات احتمالی جلوگیری کنید.